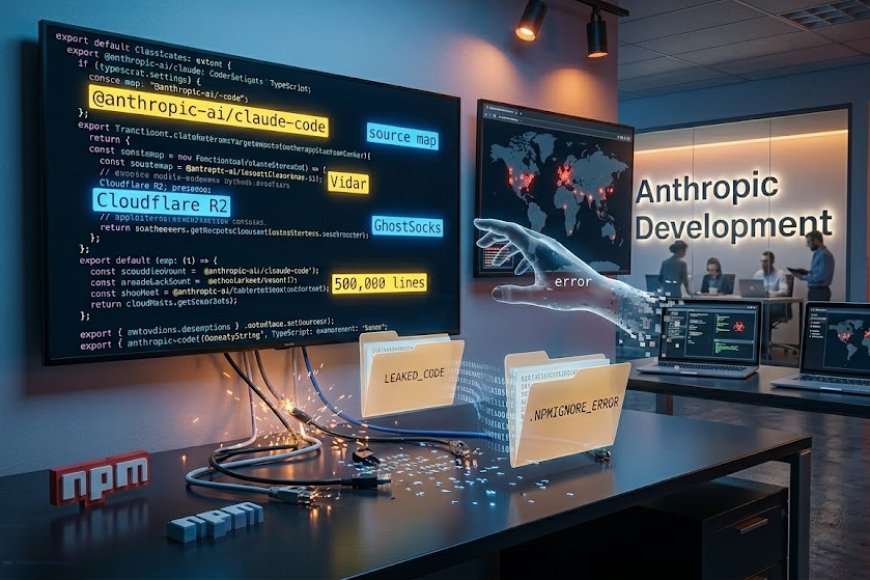

Il 31 marzo 2026 è stato segnato da uno degli incidenti più emblematici nel settore della sicurezza applicativa legata all’intelligenza artificiale. Anthropic, una delle aziende leader nel campo dei modelli linguistici, ha accidentalmente esposto una parte consistente del codice sorgente di Claude Code, rendendolo pubblico all’interno del registro npm. L’esposizione ha riguardato oltre 500 mila righe di codice TypeScript, svelando componenti interni, logiche di orchestrazione e funzionalità non ancora rilasciate. Questo evento non è stato causato da un’intrusione esterna, bensì da un errore umano verificatosi durante il processo di build e distribuzione del software.

Nello specifico, la causa tecnica risiede in una configurazione errata del file .npmignore, lo strumento utilizzato dagli sviluppatori per escludere file sensibili dal pacchetto finale. La mancata esclusione di alcuni artefatti ha permesso l’inclusione di un file source map di circa 60 MB, che fungeva da ponte tra il codice di produzione e il sorgente originale. Questo file puntava direttamente a un archivio ospitato su un bucket pubblico Cloudflare, permettendo a chiunque di accedere all'intera architettura del sistema. Anthropic ha subito chiarito che non si è trattata di una violazione dei dati degli utenti, ma di un problema di packaging, una distinzione tecnica corretta che tuttavia non ha frenato la rapidissima diffusione del materiale trapelato.

La portata del leak è emersa immediatamente attraverso l’analisi della comunità tecnologica, che ha iniziato a studiare i meccanismi di orchestrazione multi-agente e i sistemi di gestione dello stato tipici delle piattaforme AI di nuova generazione. La velocità con cui il codice è stato copiato e archiviato ha reso impossibile ogni tentativo di contenimento, evidenziando una vulnerabilità strutturale nei moderni processi di sviluppo. In un ecosistema caratterizzato da pipeline DevOps complesse e scadenze di mercato pressanti, il margine per le verifiche manuali si riduce, aumentando drasticamente il rischio che un singolo errore di configurazione si trasformi in un’esposizione globale.

Questo incidente si è inserito in un periodo di forte tensione per la supply chain software, coincidente con criticità riscontrate in librerie fondamentali come Axios. Sebbene il timing dell'evento avesse inizialmente fatto pensare a una complessa strategia di marketing o a uno scherzo per il primo aprile, la natura tecnica dell’errore e la reazione ufficiale dell’azienda hanno confermato la realtà di un incidente non pianificato. La trasparenza adottata da Anthropic nel riconoscere l’errore è stata fondamentale per gestire la reputazione del brand, ma ha anche aperto il fianco a nuove minacce derivanti dalla curiosità morbosa di sviluppatori e ricercatori.

Proprio questa curiosità ha generato la "novità" più pericolosa dell'intera vicenda, trasformando un errore operativo in un'opportunità per il cybercrimine. A pochi giorni dal leak originale, la piattaforma GitHub è stata inondata da repository fasulli che promettevano di fornire versioni sbloccate o complete del codice di Claude Code. Attori malevoli hanno sfruttato l'interesse mediatico per posizionare nei motori di ricerca file apparentemente autentici, ma contenenti in realtà sofisticati malware. Chi tentava di scaricare il presunto sorgente trapelato si è ritrovato a eseguire binari scritti in Rust progettati per infettare il sistema.

Secondo le analisi condotte dai ricercatori di sicurezza, queste trappole digitali distribuivano payload come Vidar e GhostSocks. Mentre il primo agisce come un classico infostealer capace di sottrarre credenziali, dati bancari e cronologia di navigazione, il secondo trasforma il computer della vittima in un nodo proxy, permettendo ai criminali di mascherare le proprie attività illecite attraverso connessioni di terze parti. La natura dinamica di questi attacchi è confermata dalla frequenza con cui gli archivi malevoli vengono aggiornati, rendendo difficile l'identificazione basata su firme statiche e confermando l'esistenza di un'infrastruttura di attacco professionale e pronta a monetizzare ogni debolezza del settore.

In conclusione, il caso Claude Code dimostra che la sicurezza nell’era dell’intelligenza artificiale non può più essere intesa solo come difesa perimetrale. Essa richiede una gestione rigorosa dell'intera catena di distribuzione del software e una cultura organizzativa che non sacrifichi la precisione sull’altare della velocità. L’esposizione di Anthropic non ha solo rivelato segreti industriali, ma ha innescato una reazione a catena che ha trasformato un errore interno in un vettore di attacco globale, confermando quanto sia sottile il confine tra un problema di packaging e una crisi di sicurezza sistemica.